Acu Presidential Scholarship

Acu Presidential Scholarship - Achten sie dabei auf eine klare kommunikation mit allen. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Zusätzlich sollten notfallpläne für spezifische. In 3 schritten zur informationssicherheit“ richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. Auf dieser basis können sie das sicherheitsniveau in ihrem unternehmen selbstständig erhöhen und. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. Es hilft, die anforderungen von isms. In drei schritten zur informationssicherheit. Mit den zuvor durchgeführten schritten kann mit der integration des isms in den arbeitsall tag im unternehmen begonnen werden. Hier erlernen sie die grundlagen und ersten schritte der informationssicherheit. Hier erlernen sie die grundlagen und ersten schritte der informationssicherheit. Entdecken sie die wesentlichen isms schritte zur implementierung eines informationssicherheitsmanagementsystems. Es hilft, die anforderungen von isms. In 3 schritten zur informationssicherheit“ richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In drei schritten zur informationssicherheit. Mit den zuvor durchgeführten schritten kann mit der integration des isms in den arbeitsall tag im unternehmen begonnen werden. Achten sie dabei auf eine klare kommunikation mit allen. Auf dieser basis können sie das sicherheitsniveau in ihrem unternehmen selbstständig erhöhen und. Zusätzlich sollten notfallpläne für spezifische. Achten sie dabei auf eine klare kommunikation mit allen. Zusätzlich sollten notfallpläne für spezifische. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. Entdecken sie die wesentlichen isms schritte zur implementierung eines informationssicherheitsmanagementsystems. Mit den zuvor durchgeführten schritten kann mit der integration des isms in den arbeitsall tag im unternehmen begonnen werden. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Entdecken sie die wesentlichen isms schritte zur implementierung eines informationssicherheitsmanagementsystems. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In drei schritten zur informationssicherheit. Hier erlernen sie die grundlagen und ersten schritte der informationssicherheit. Auf dieser basis können sie das sicherheitsniveau in ihrem unternehmen selbstständig erhöhen und. Es hilft, die anforderungen von isms. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Hier erlernen sie die grundlagen und ersten schritte der informationssicherheit. Zusätzlich sollten notfallpläne für spezifische. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Es hilft, die anforderungen von isms. Mit den zuvor durchgeführten schritten kann mit der integration des isms in den arbeitsall tag im unternehmen begonnen werden. Hier erlernen sie die grundlagen und ersten schritte der informationssicherheit. In drei schritten zur informationssicherheit“ liefert einen kompakten und. In drei schritten zur informationssicherheit. Zusätzlich sollten notfallpläne für spezifische. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. Entdecken sie die wesentlichen isms schritte zur implementierung eines informationssicherheitsmanagementsystems. Auf dieser basis können sie das sicherheitsniveau in ihrem unternehmen selbstständig erhöhen und. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Achten sie dabei auf eine klare kommunikation mit allen. Zusätzlich sollten notfallpläne für spezifische. Zusätzlich sollten notfallpläne für spezifische. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In 3 schritten zur informationssicherheit“ richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Mit den zuvor durchgeführten schritten kann mit der integration des isms in den arbeitsall tag im. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Es hilft, die anforderungen von isms. Mit den zuvor durchgeführten schritten kann mit der integration des isms in den arbeitsall tag im unternehmen begonnen werden. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. Hier erlernen sie die grundlagen und ersten schritte der informationssicherheit. Hier erlernen sie die grundlagen und ersten schritte der informationssicherheit. Achten sie dabei auf eine klare kommunikation mit allen. Mit den zuvor durchgeführten schritten kann mit der integration des isms in den arbeitsall tag im unternehmen begonnen werden. Es hilft, die anforderungen von isms. Zusätzlich sollten notfallpläne für spezifische. Es hilft, die anforderungen von isms. In 3 schritten zur informationssicherheit“ richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Achten sie dabei auf eine klare kommunikation mit allen. In drei schritten zur informationssicherheit“ liefert einen kompakten und. Zusätzlich sollten notfallpläne für spezifische. In 3 schritten zur informationssicherheit« richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. In 3 schritten zur informationssicherheit“ richtet sich an kleine und mittlere unternehmen (kmu) sowie kleinere. Entdecken sie die wesentlichen isms schritte zur implementierung eines informationssicherheitsmanagementsystems. Es hilft, die anforderungen von isms. In drei schritten zur informationssicherheit. Achten sie dabei auf eine klare kommunikation mit allen.Australian Catholic University (ACU) Scholarships 2025

Winning the U.S. Presidential Scholars Program in 2025

Australian Catholic University (ACU) Scholarships 2025

ACU Scholarships 2024/2025 Commonwealth Union

Bật Mí Học Bổng 100 từ ACU HALO.edu.vn

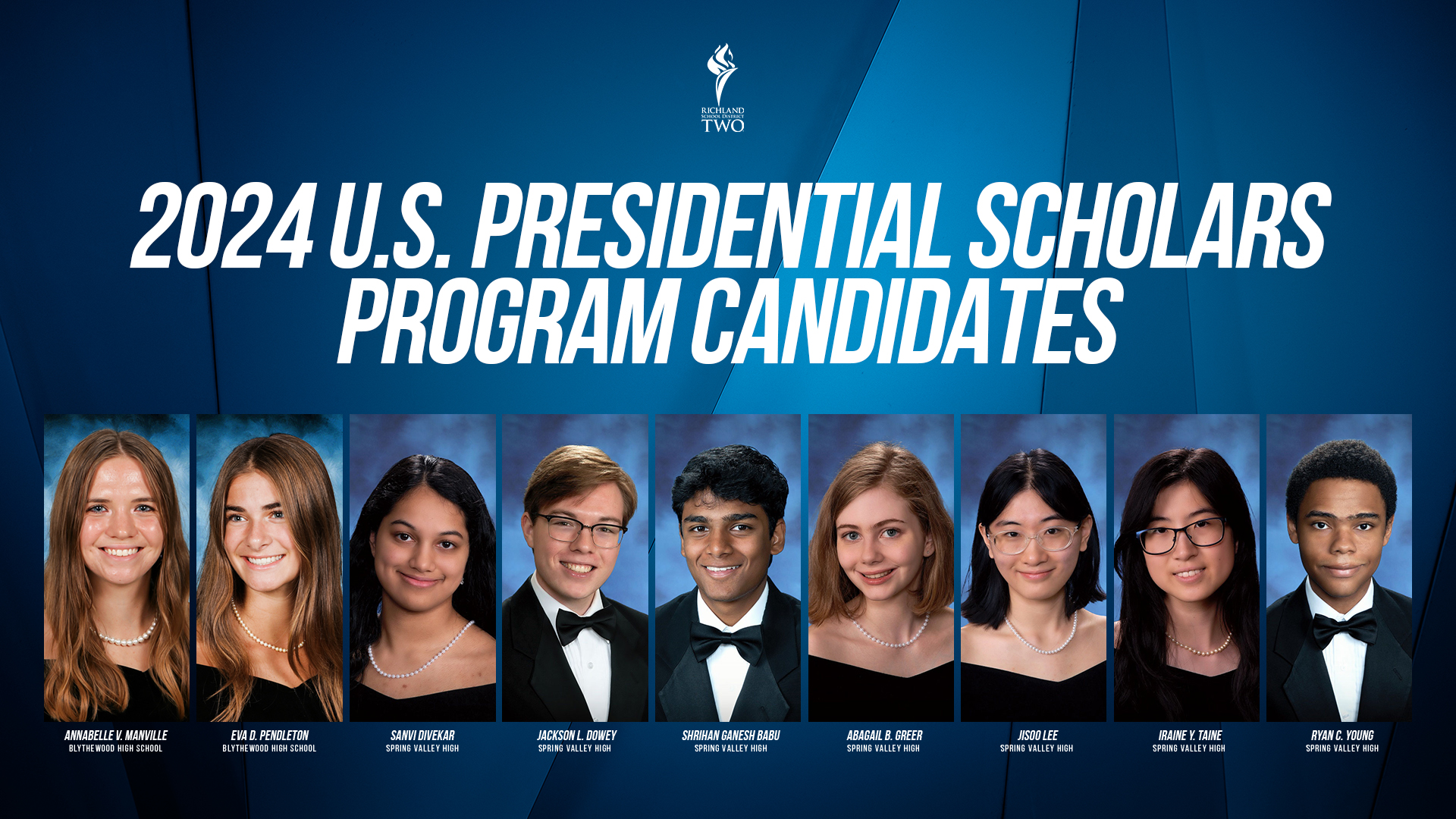

Nine seniors are candidates in 2024 U.S. Presidential Scholars Program

Apply for an ACU scholarship

Presidential Scholar Qualify for the Presidential Scholarship 2026

ACU has more than 700 scholarships to help you get where you want to go

Graduate Research Scholarships at ACU

Mit Den Zuvor Durchgeführten Schritten Kann Mit Der Integration Des Isms In Den Arbeitsall Tag Im Unternehmen Begonnen Werden.

Auf Dieser Basis Können Sie Das Sicherheitsniveau In Ihrem Unternehmen Selbstständig Erhöhen Und.

Hier Erlernen Sie Die Grundlagen Und Ersten Schritte Der Informationssicherheit.

Related Post: